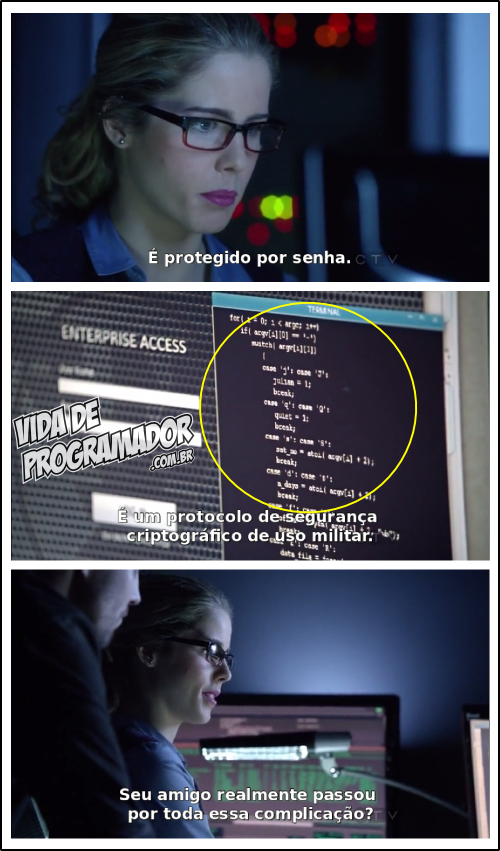

Criptografia militar na série Arrow

Publicado em 31/01/2013 20:24

Deixe seu comentário

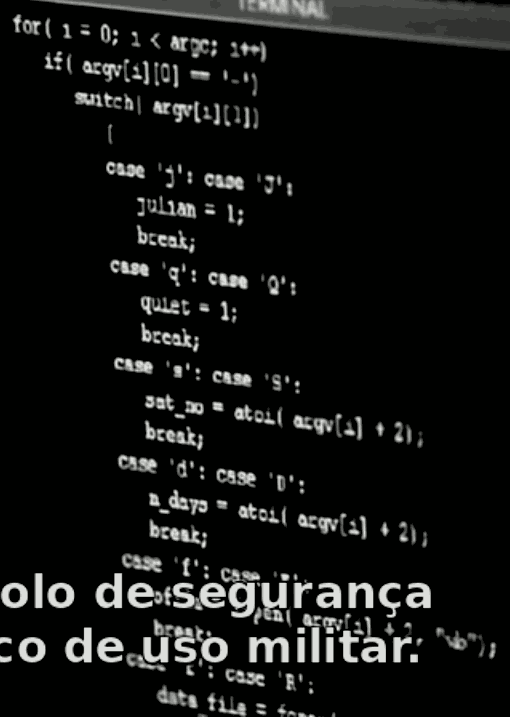

Qual não foi a minha surpresa ao ver uma alta criptografia militar na série Arrow (1ª temporada, episódio 11 (a partir de 21:46)) e ver que eu entendia essa criptografia só de olhar... Me senti o John Nash (Uma Mente Brilhante)...

Olhaí:

Se quiser ver melhor o código (mas não espere entender alguma coisa, porque está criptografado):